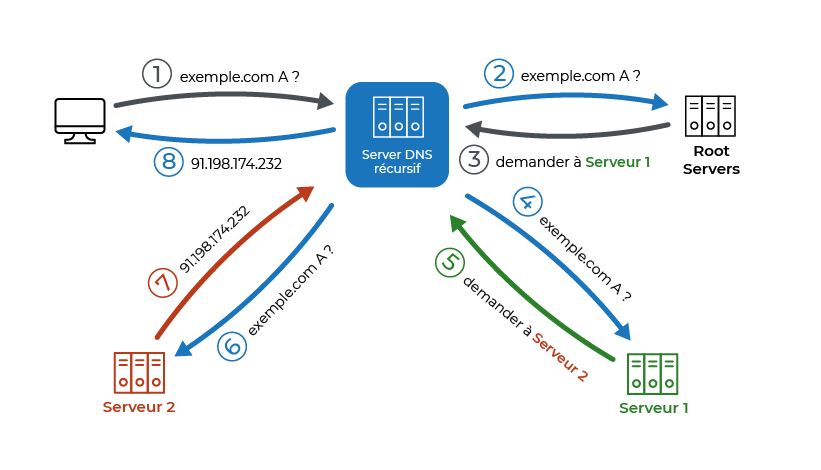

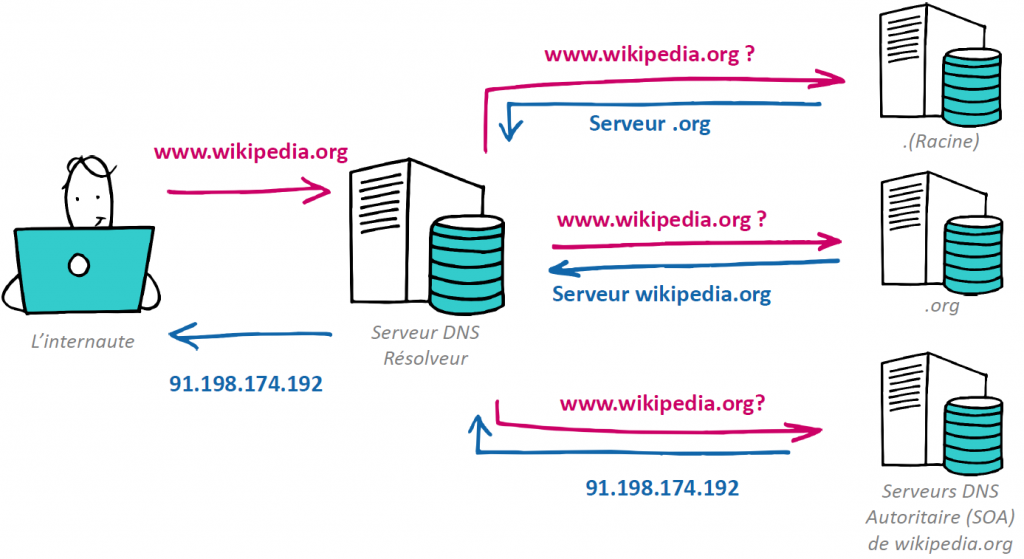

DNS, ce protocole qui ne vous veut pas que du bien - L'INFORMATICIEN & L'INFO CYBER-RISQUES - L'1FO Tech par L'Informaticien - L'INFORMATICIEN - L'1FO Tech par L'Informaticien

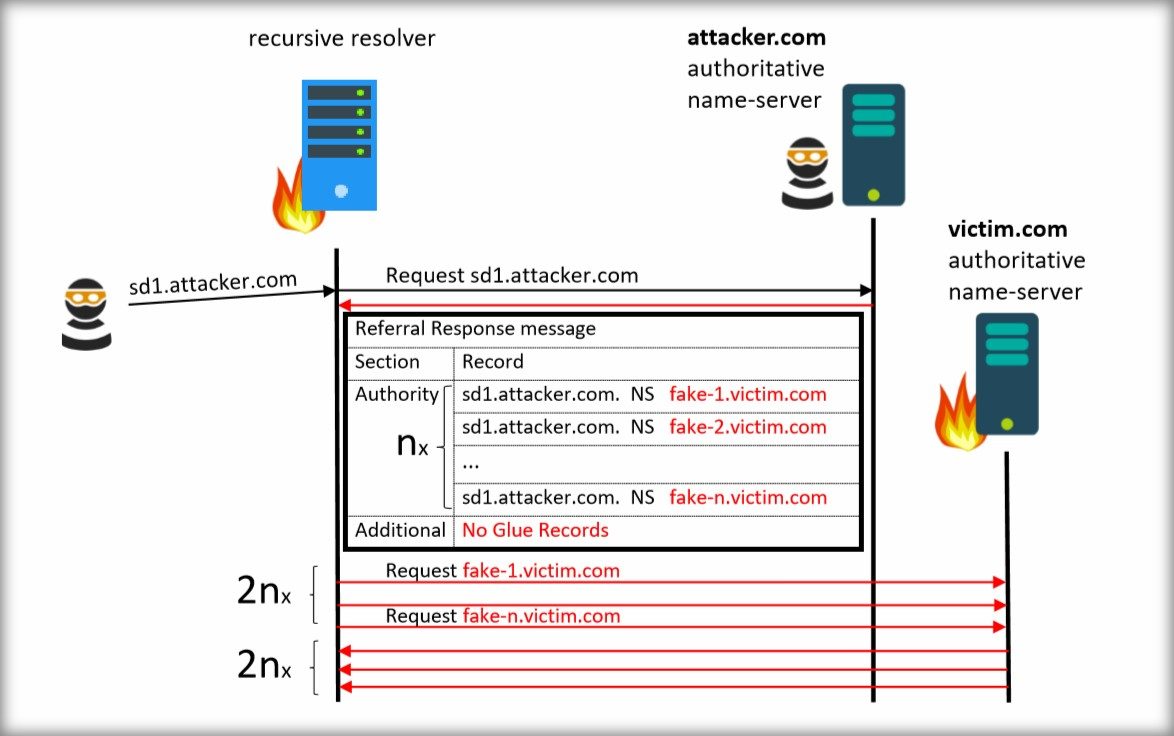

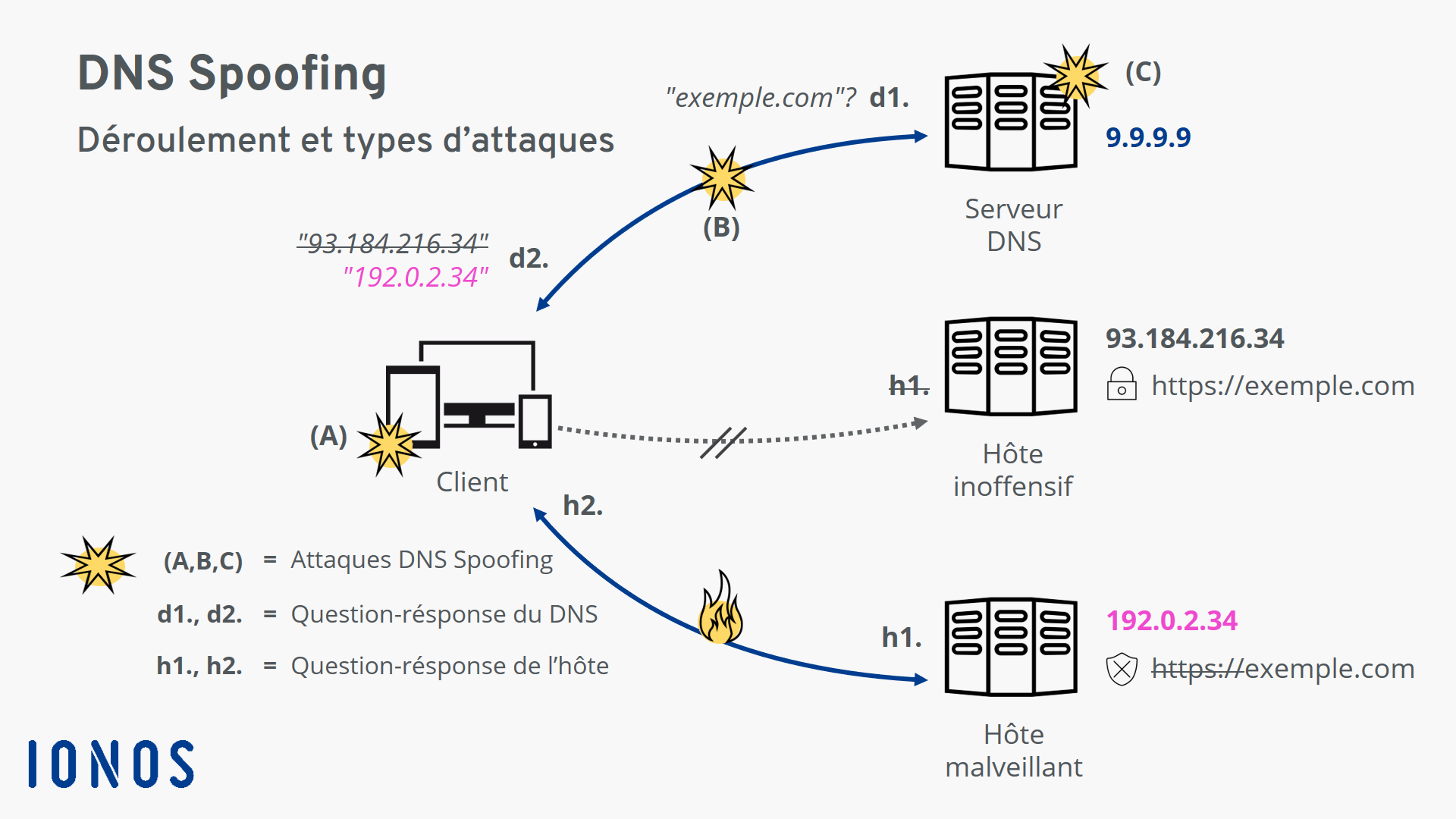

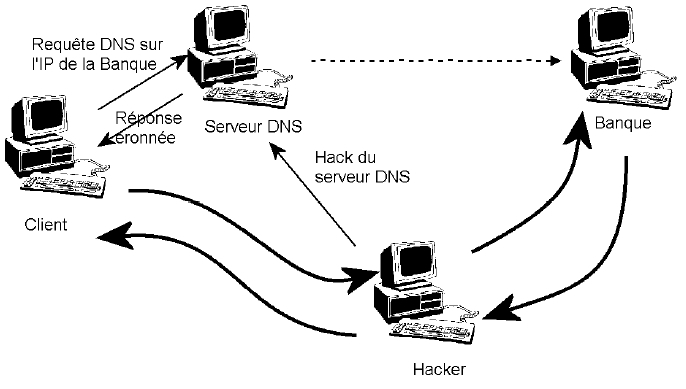

Frédéric Charpentier, XMCO Partners : Dan Kaminsky réveille la vulnérabilité DNS d'Internet - Global Security Mag Online

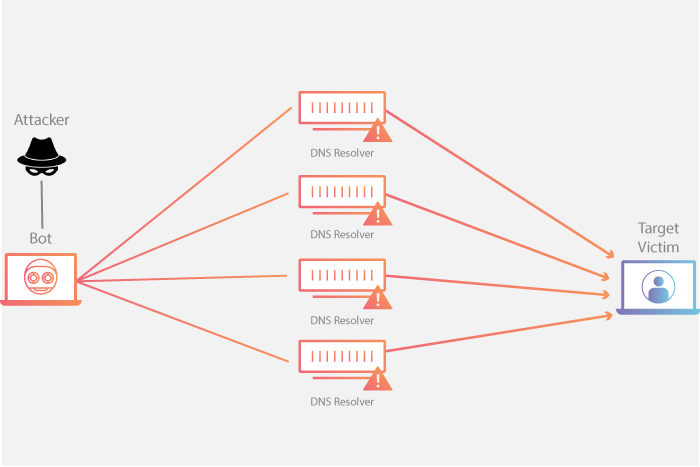

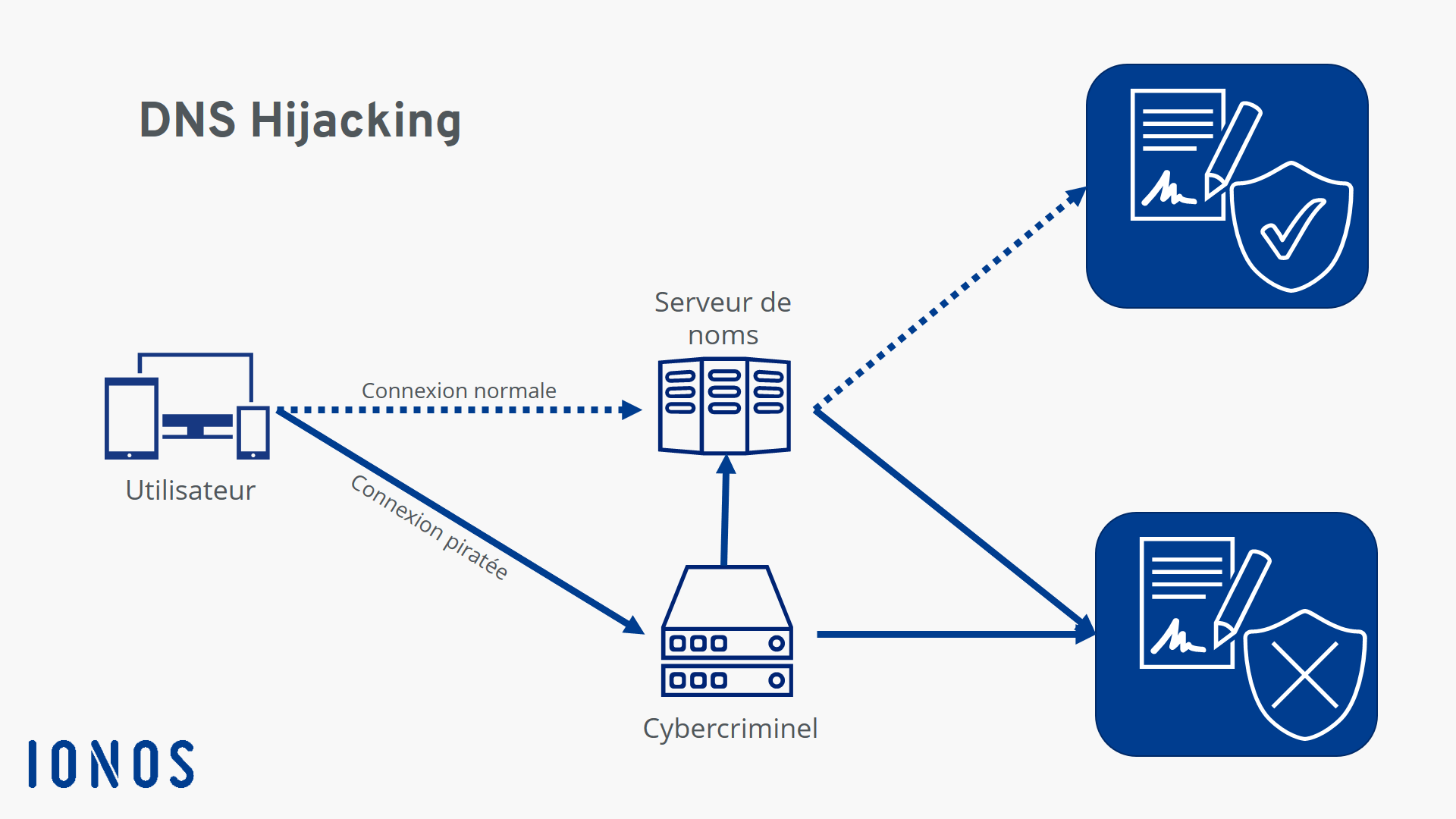

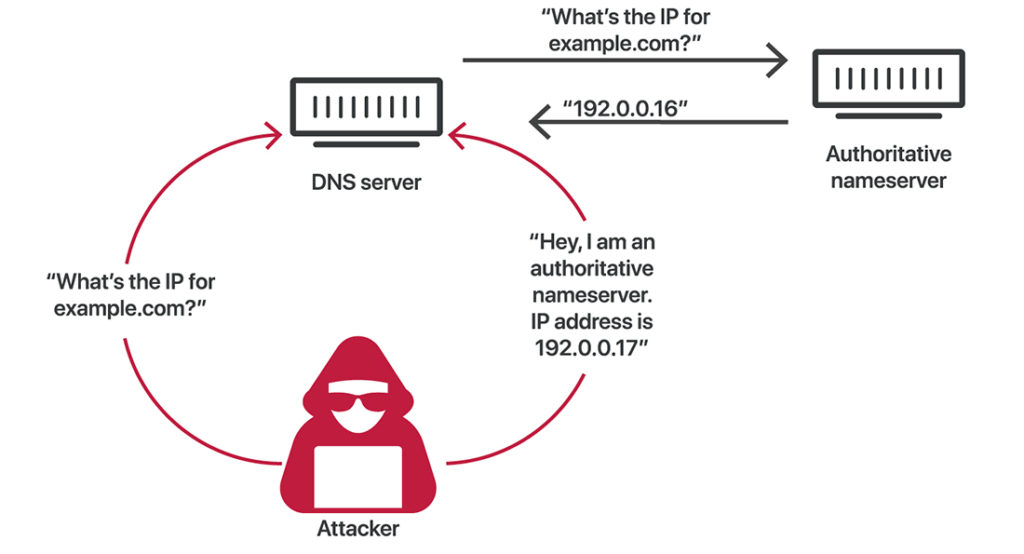

Les 3 attaques DNS les plus communes et comment les combattre - L'actualité cybersécurité, propriété intellectuelle et noms de domaine

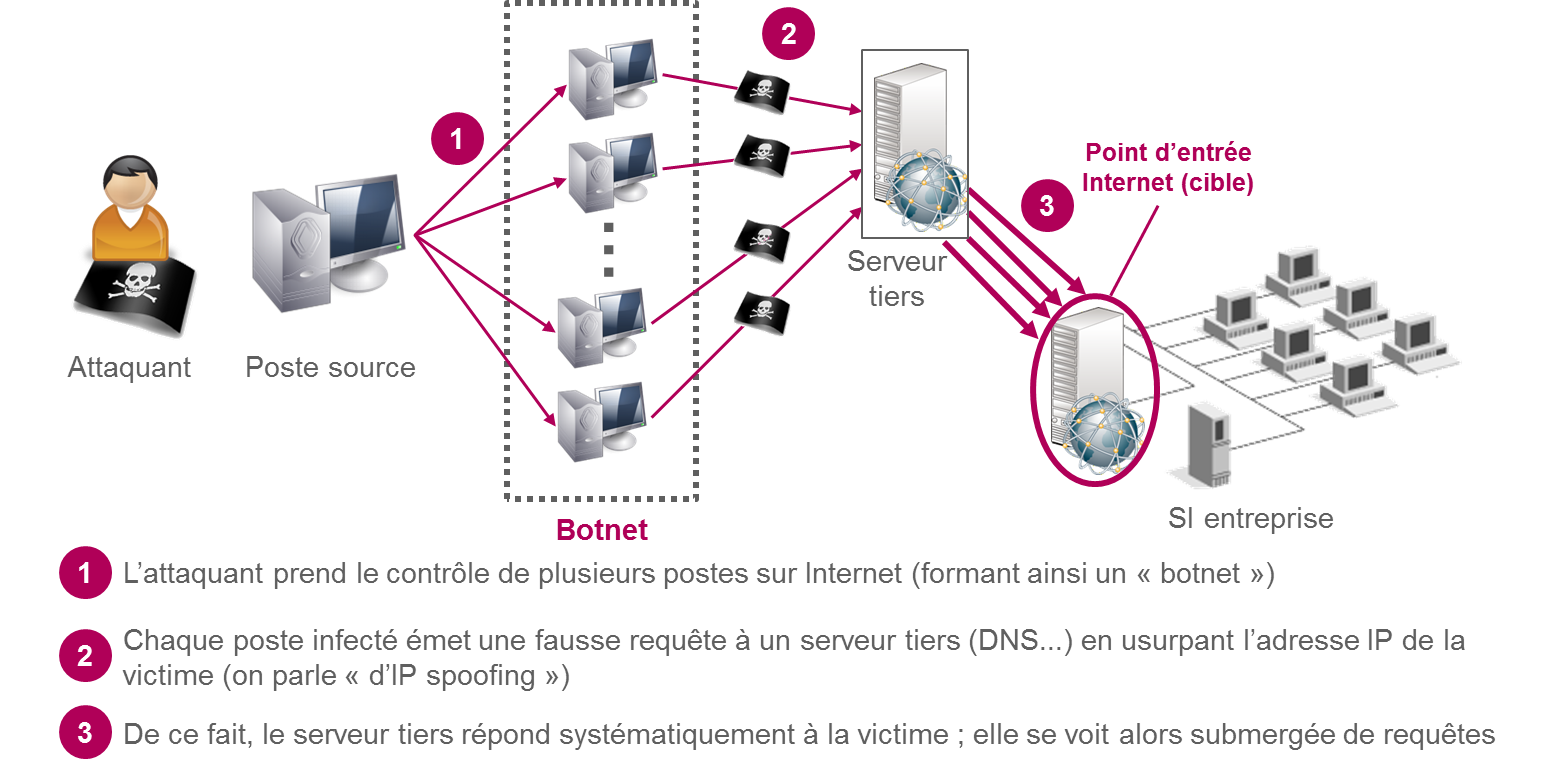

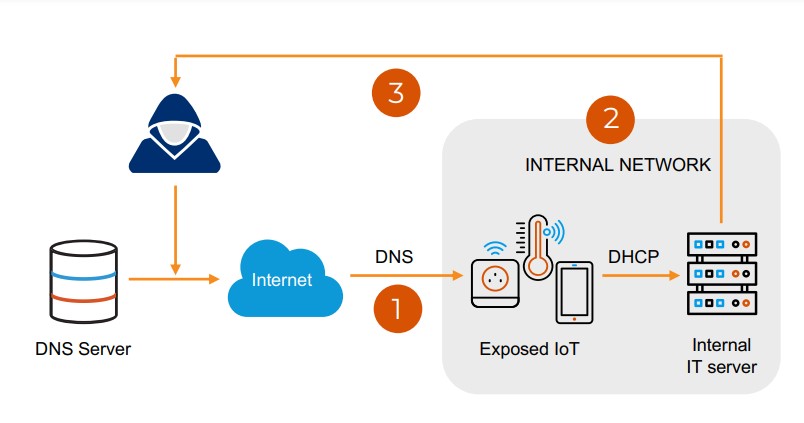

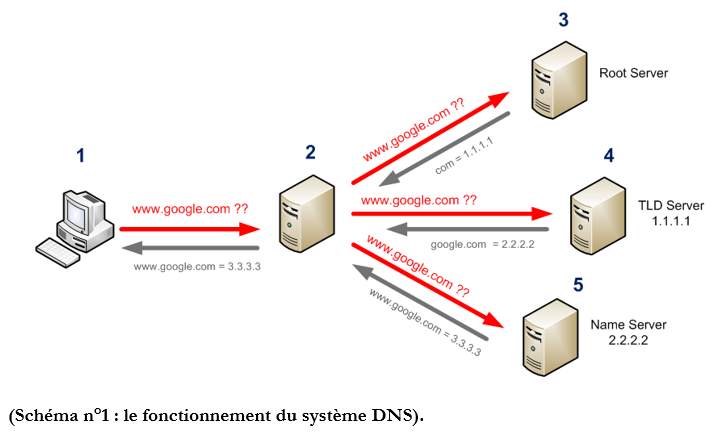

Le système DNS et les objets connectés : le nouveau vecteur de cyberattaques - Master Intelligence Economique et Stratégies Compétitives

DNS SAD - De Nouvelles Failles Réactivent Les Attaques D'empoisonnement Du Cache DNS - Tech Tribune France